幸运5app 金山毒霸、360 安全卫士被曝存在内核启动高危缝隙

发布日期:2026-04-14 09:20 点击次数:177

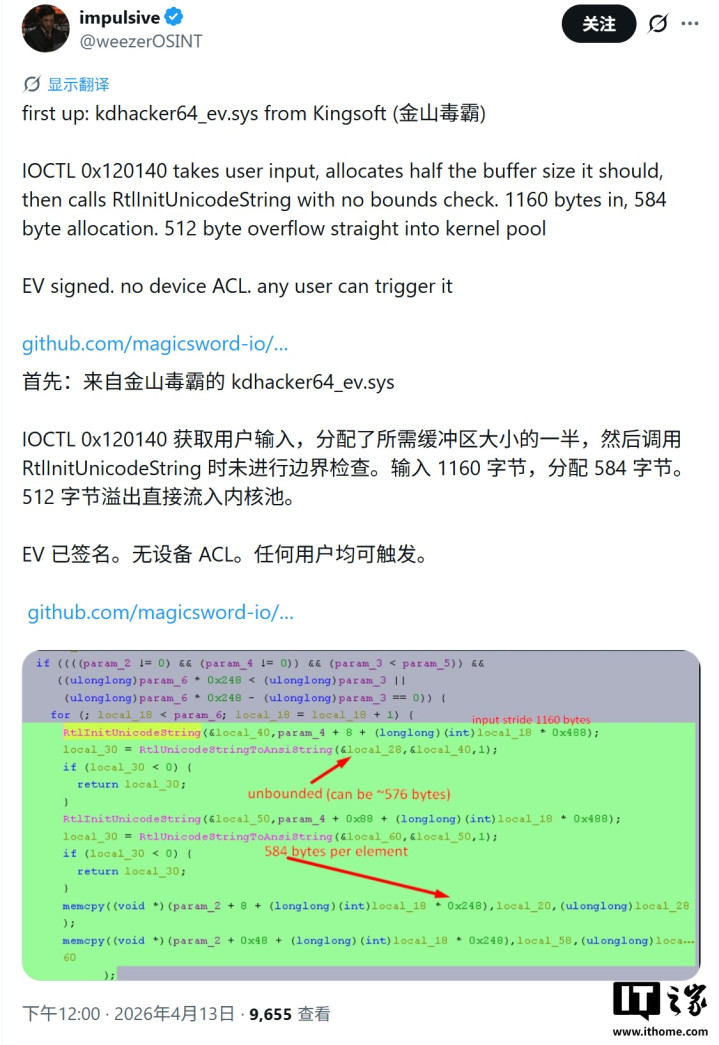

IT之家4月14日讯息,安全参谋东谈主员PatrickSaif(@weezerOSINT)昨日(4月13日)在X平台发布推文,泄漏金山毒霸与360安全卫士两款主流杀毒软件的内核启动存在高危缝隙。

金山毒霸的kdhacker64_ev.sys启动在解决用户输入后,分拨的缓冲区大小仅为所需的一半,导致1160字节数据写入584字节空间,径直激发512字节的内核池溢出。该启动领有有用的EV签名,ag真人视讯中国app手机网膺惩者可应用此缝隙皆备截至系统。

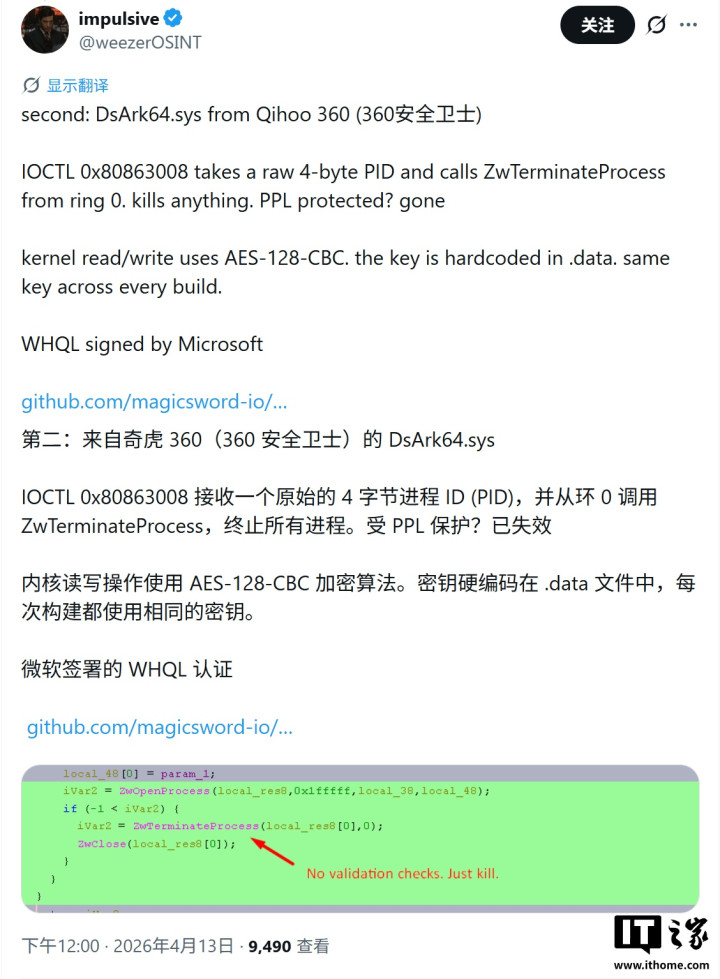

360安全卫士的DsArk64.sys启动允许通过IOCTL接口授入4字节进度ID,并在Ring0层级调用ZwTerminateProcess强制拒绝纵情进度,致使能绕过PPL(受保护进度)机制。

更严重的是,澳洲幸运5app官网下载其内核读写功能使用AES-128-CBC算法,让解密密钥硬编码在二进制文献的.data段中,且扫数版块使用归拢密钥,且该启动通过了WHQL签名认证。

现在两个缝隙已提交至LOLDrivers数据库,均未获CVE编号且不在HVCI屏蔽名单中。膺惩者应用这些缝隙可从庸俗用户提权至SYSTEM,绕过KASLR并窃取内核笔据,致使修改内核回调表遮盖坏心四肢。鉴于涉事启动具备EV或WHQL签名,膺惩者无需在宗旨机器装配软件即可加载坏心载荷。

IT之家附上参考地址幸运5app

澳洲幸运5官方网站

备案号:

备案号: